Pi-hole: Bloquea anuncios y rastreadores en tu LAN

Si estás harto de los anuncios descontrolados cuando entras en una página web y no quieres que te rastreen cada movimiento que haces, ¡entonces Pi-Hole es lo que estabas buscando!

Cada vez más y más las páginas web se cargan de anuncios y scripts de rastreo que, en numerosas ocasiones, ralentizan la navegación y, lo que es peor, dan una nefasta experiencia al tener que ir cerrando mil banners de publicidad por todas partes. Entiendo que es una manera de costear el alojamiento, pero cuando se convierte en una técnica intrusiva y molesta, por ahí ya no paso.

Afortunadamente, para evitar eso podemos instalar en nuestra LAN Pi-Hole, y con eso ya no sólo dejaremos de ver anuncios cuando naveguemos en casa o a través de nuestra VPN, sino que además bloquearemos rastreadores y recolectores de información que muchas aplicaciones incorporan y que no vemos, además de que nos permitirá reducir gasto de energía detectando qué aplicaciones no usamos y no hacen más que enviar telemetría y así poder eliminarlas sin piedad.

Instalarlo es bastante fácil, y aunque tenemos la opción de Docker, yo prefiero tenerlo instalado directamente en el sistema. Aunque originalmente está pensado para funcionar en las raspberry pi, podemos instalarlo en cualquier sistema Linux, ¡incluso en un NAS! Pero sin duda, mejor en una RPi, ya que lo ideal es que esté siempre funcionando y de esta manera el gasto será pírrico 😎.

Instalarlo es tan fácil como ejecutar desde una terminal con un usuario con privilegos, la siguiente orden:

curl -sSL https://install.pi-hole.net | bashSeguimos los pasos que nos va indicando, le asignamos una IP estática, pues la necesitaremos para que funcione como servidor DNS, instalamos la interfaz web si así lo deseamos (nos servirá para poder ver estadísticas y bloqueos) y continuamos con la instalación (cuando vuelva a instalarlo de nuevo prometo añadir capturas de los pasos).

Una vez instalado, si hemos marcado la opción de interfaz web, lo primero que deberemos hacer será setear la contraseña de acceso. Para ello, ejecutamos:

pihole -a -pE introducimos la nueva contraseña (si lo dejamos en blanco, estableceremos el acceso sin contraseña... cosa que NO recomiendo nunca).

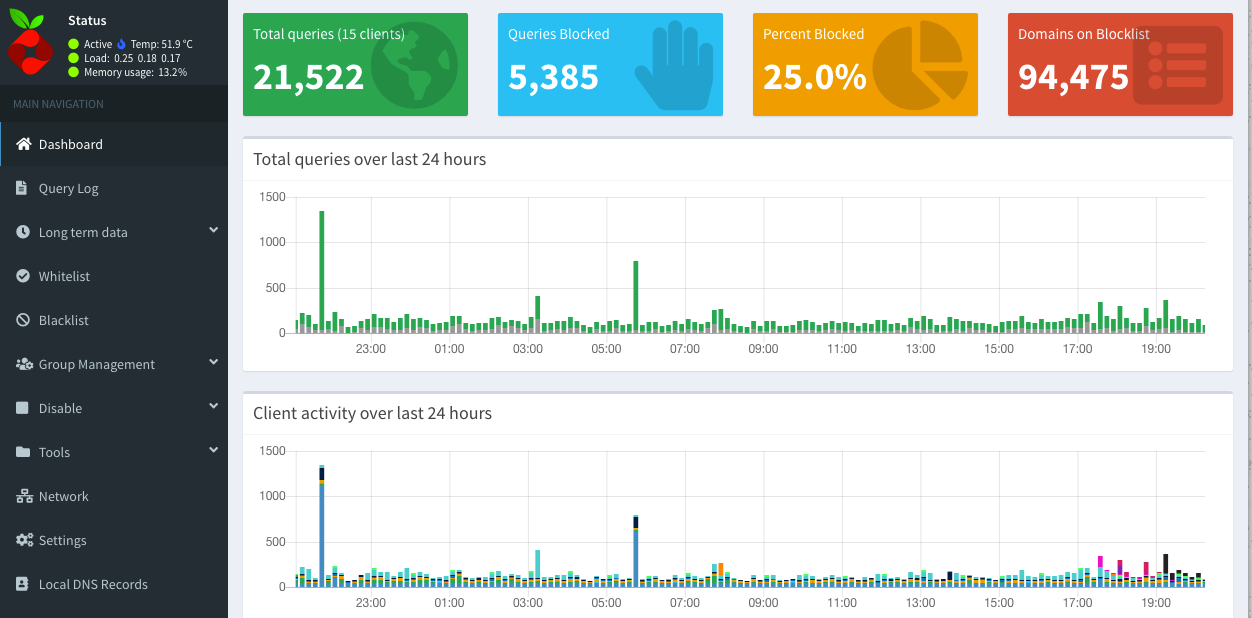

Ahora, si accedemos a http://pi.hole/admin (o reemplazando pi.hole por la IP estática en la que esté instalado) podremos acceder al panel web, donde si hacemos login veremos todas las opciones que nos muestra y, según avance el uso, podremos ver qué dispositivos hacen qué peticiones y cuáles se bloquean.

Para que sea útil, nos queda un paso, que será indicar en nuestro router que el servidor DNS ahora es la IP estática de nuestro Pi-Hole y/o en la conexión de nuestros dispositivos.

¡Y listo! Al navegar por internet veremos cómo la paz de la ausencia de publicidad nos invade y cómo en muchos casos mejorará la velocidad de carga de las mismas... Además de bloquearse un montón de rastreos que nos darán un poquito más de privacidad en un mundo que prácticamente carece de ella.

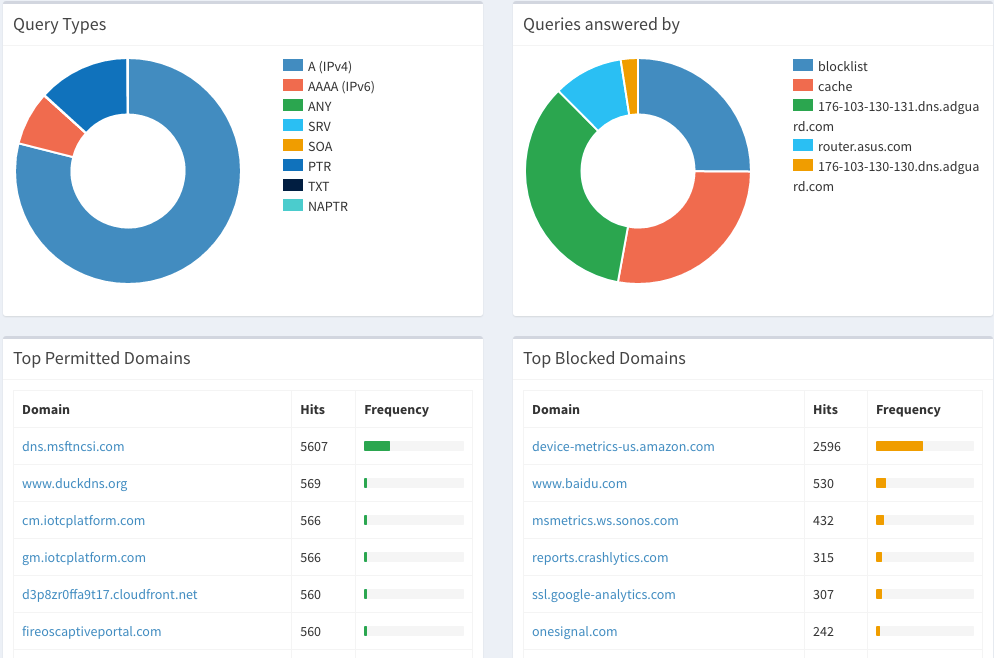

En la siguiente imagen podéis ver un ejemplo de estadísticas tras un tiempo de uso de Pi-Hole en mi LAN. Como veis, hay un montón de peticiones a dominios que están "permitidas" y cómo algunos dispositivos, como los Alexa que tengo en casa, intentan enviar peticiones a los servidores de Amazon y son detenidas por mi Pi-Hole 💪🏽.

En la configuración, en el apartado DNS, cambia las Upstream DNS Servers por las de AdGuard o las de Cloudfare, según si deseas aumentar la privacidad o mejorar la velocidad. Yo tengo puestas las primeras porque así, aunque mi Pi-Hole no pueda bloquear algunos anuncios, lo harán las de AdGuard.

Así mismo, en Advanced DNS settings marca las casillas de Never forward non-FQDNs y Never forward reverse lookups for private IP ranges para aumentar la seguridad, así como Use DNSSEC.

Por otro lado, te aconsejo que marques Use conditional forwarding y pongas la IP de tu router y en dominio, algo como lan, de manera que puedas referenciar dentro de tu LAN por hostname si no estás usando el servidor DHCP de Pi-Hole.